iThome の2020年のサイバーセキュリティトレンド調査で、情報漏洩が最大の脅威であることが判明しました。さらに、世界的に有名な研究機関であるPonemon Instituteの2020年のグローバル暗号化トレンド調査でも同様の結果が示されました。情報漏洩の脅威の54%が、内部従業員による不適切な操作や不注意によるものであり、次いでシステムの故障(31%)、ハッカーによる侵入(29%)であることが統計で示されています。

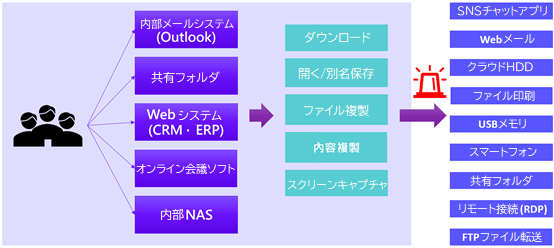

企業内でのデータの流れと使用状況を観察すると、主にクライアントPCがサーバに対して閲覧・アップロード・ダウンロードするのに集中して使われています。そのため、権限を持つユーザは様々な物理デバイスやネットワーク通信を使って、簡単にデータを企業の外に持ち出すことができます。例えば、企業のファイルをUSBメモリやスマートフォンに出力、個人のクラウドストレージやWebメールにアップロードすることなどです。

データの出所と漏洩の痕跡をさらに追跡すると、内部システムのメールシステム・Windowsの共有フォルダ・CRM・ERP・NASシステム・テレワークのために開放されたオンライン会議ソフトウェアなどが含まれていることがわかりました。

従業員は日常業務で、各種システムからファイルをダウンロード・コピー・別名保存などでファイルを取得できます。また、コピー/ペースト・スクリーンショットで画面を取得する方法も使えます。これらはすべて業務に必要かつ企業が許可している作業方法です。

ファイルやデータが企業を離れる情報漏洩行為について、前述のUSBメモリやクラウドストレージ・印刷物・LINEなどのインスタントメッセンジャーで送信される場合も含めて、情報漏洩の流れを把握することが重要です。これらのデータは管理者判断に使えるだけでなく、将来的に訴訟の証拠としても使用できます。

従来の事件調査 – Windowsのネイティブログでは十分なイベント把握ができない

2020年の裁判例を調べると、バイオテクノロジー企業に勤務する調達担当者が、退職前に企業の営業秘密である供給業者の契約書・パッケージデザインファイル・OEM見積もりや仕様表・製品原価計算表・製品構成部品価格予測表・権限書・OEM工場評価表などのファイルを個人の外付けハードディスクにコピーした事件がありました。

調達担当者は、基本これらの書類にアクセスしたり保管したりすることが日常業務の一部であり、何ら問題はありません。しかし、退職直前に企業のファイルを個人の外付けハードディスクにコピーする行為は、機密情報窃取の犯罪行為となります。証拠を取得できる他のツールがない場合でも、Windowsはいくらかの手掛かりを提供できます。例えば、イベントビューアはすべてのUSBの接続/切断イベントを記録できます。

Microsoft > Windows > DriverFrameworks-UserMode > Operationalの下にある

Event ID 2003〜2106は「接続」されたUSBデバイスを示し、

Event ID 2100〜2102は「切断」されたUSBデバイスを示します。

これにより、事件の正確な発生時刻とUSBデバイス情報を見つけることができます。

また、レジストリエディタ(Regedit)にも接続されたUSBデバイスの情報が保存されています。

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTORのキーの場所にメーカー名やモデル番号などの情報を見つけることができます。

専門的な鑑識員がいればいくつかの行動の軌跡を見つけることができますが、実際には多くの困難が伴います。

事件発生前には、いくつかの行動記録を追加で起動しないと記録が残りません。

事件発生後には、ユーザが自分で証拠を隠滅する(HDDフォーマット)可能性があります。または、ITスタッフがOSを再インストールしてPCを他の人に割り当てたり、ハードディスクの寿命による破損などでWindowsの証拠が消えてしまうこともあります。

前述の2020年の裁判例では、当事者は実際には2017年7月に退職していました。事件が発生した時点で発見しなかった場合、3年後に当時のPCから記録を取り出すことはほぼ不可能です。

当時のPCが凍結して保存されたとしても、大量の日常行動の中からファイルをUSBメモリにコピーする痕跡を見つけるためには、大量な時間が必要になります。一般的なITスタッフでは達成できず、訓練を受けた鑑識員の力が必要です。仮に証拠を取り出せたとしていくつかのコピー操作を証明できても、一連の漏洩行動を証明できない場合もあり判決に必要な決定的証拠にならないかもしれません。

そのため、能動的に警告を出して証拠を保存するPCログが必要です。

TSFによる能動警告、継続監視

TSFはファイルやデータを持ち出すさまざまな漏洩経路を継続的に監視し、ダッシュボードで漏洩指標を表示できます。例えばUSBからのファイル出力数やサイズ・印刷枚数・外部へのメール送信数・外部へのメール添付ファイル数などを表示します。指標が閾値を超えた場合、異常を示すカラーテキストで表示され、メールやWindowsのポップアップメッセージで指定管理者に通知されます。これにより管理者や情報セキュリティ担当者が企業内のデータ漏洩の状況を把握し、さらに漏洩前後の行動軌跡を調査してユーザ操作の合理性を判断できます。

実際の事例をもとにした漏洩シナリオをシミュレーション

次に、3つの実際の事例を検討してみましょう。

まずは、前述の2020年バイオテクノロジー企業調達担当者による機密情報持ち出しの事例に戻ります。

|

事例1:バイオテクノロジー企業の調達担当者が退職前にUSBメモリでサプライヤーのデータを持ち出す |

TSFは、まずUSBにファイルを書き込む際に警告を出し、その後管理者は複合ログからユーザの行動軌跡を確認できます。

9:26にUSBメモリ(E:)を挿入

9:27に「外部記憶デバイスへのファイル出力」ログが記録される

9:36に「ネットワークフォルダからファイル削除」のログが残される

注意すべき点は2つあります。1つ目はUSBメモリを挿入すると、ログに「登録済み」または「未登録」と表示されます。

「登録済み」は会社が配布したUSBメモリを示し、「未登録」は従業員が持ち込んだ個人のUSBメモリを示します。

2つ目は、ファイル削除の行為が記録される理由は、営業秘密の訴訟におけるポイントの1つに、当事者が持ち出したデータが確かに会社の営業秘密であることを証明する必要があるからです。

実際、当事者が元のファイルをすべて削除し、会社が元のファイルを持っていない場合があり、記録上のファイル名だけでは持ち出されたファイルの内容が機密であることを証明できず、営業秘密の要件を満たさず訴訟に敗れる事件もありました。

そこでTSFは、出力されたファイルをTSFサーバにバックアップして保存するだけでなく当事者が証拠を隠滅する行為も記録するので、行動の軌跡を全て把握して証拠能力を強化できます。

|

事例2:電気機器メーカーの従業員が転送ケーブルで研究開発データを持ち出す |

この転送ケーブルは、USB延長ケーブルのような見た目で、本体には保存機能がなく、机の上に置いても怪しまれません。しかし、PCに接続すると仮想光ディスクドライブが生成され、そのドライブにはインストール不要の双方向転送ソフトウェアが入っています。2台のPCを接続するだけで、転送ソフトウェアを介して会社の研究開発ファイルをを持ち運び用の小型PC(MINI PC)に転送できる非常に察知されにくいデータ転送手段です。しかし、TSFの複合ログにより、当事者のPCに仮想光ディスクドライブが追加され、その後に光ディスクドライブ内の実行ファイル(EasySuite.exe)が実行されたことがわかります。これは転送ソフトウェアという許可されていないソフトウェアのため、実行ログが生成されました。

TSFが即時にこの異常警告を送信できたため、機密情報が実際に漏洩されず、この事件は社内で処理されました。

|

事例3:不動産業者が顧客情報を個人のGメールアカウントに送信 |

これは2021年2月の林檎ニュースで紹介された事件です。

これは実際に一般的な営業担当者にとっては非常に馴染みのある操作であり、当事者は病気の妻を世話するため、顧客情報を自分のGメールアカウントに送信して自宅で仕事ができるようにしたと主張しています。退職していない状況下では黙認されている作業手段であり、特にパンデミック下であればテレワークも珍しいことではありません。しかし、競合他社に移籍する場合、これは直ちに立証する必要がある情報漏洩事件に変わります。また、WebメールはWindows内のプログラムではなく単なるWebページであり、転送プロセスはすべて暗号化された通信です。専用の端末ログレコーダーがなければ立証することは非常に困難です。

しかし、TSFの監視下では、外部Webメールの使用も検出でき、送信されたすべてのメールの件名・内容・添付ファイル名を全て記録できます。メールの内容から、会社の情報が含まれているかどうかを確認でき、さらにその情報が内部のどのシステムからコピーされたかを追跡することができます

TSFは内部情報保護に注力

3つの実例を共有した後、TSFの特徴を振り返りましょう。

- 交通事故のトラブルにはドライブレコーダーが必要なように、機密情報の訴訟ではPCのログ記録が必要

現在の交通事故トラブルの解決にはドライブレコーダーは必要不可欠です。双方の言い分よりも、実際の録画映像を見た方が確実で、警察や裁判官による仲裁も格段に楽になりました。個人でのトラブルすらログレコーダーに頼っているのですから、企業の運営に不可欠な営業秘密を専用のPCログで保護・監視することの重要さは言うまでもありません。 - 情報漏洩の行為を積極的に通知するだけでなく、事前および事後の行動を追跡することも可能

より完全な行動解釈能力があり、当事者の犯罪意図を裁判官に強く訴えることができます。 - 上司でも簡単に使える情報セキュリティソフトウェア

鑑識員は必要なくIT部門もログの閲覧や整理に時間を費やすことなく、上司はメールで通知を受信してブラウザで情報漏洩ダッシュボードと行動履歴を自分で確認できます。これによりIT部門の負担を軽減できます。また、ログは別のサーバに保存されるため、ユーザによる証拠隠滅の心配もありません。