アメリカ国防総省(Under Secretary of Defense for Acquisition & Sustainment OUSD(A&S))は、国防軍需産業(DIB)およびその他の領域に一貫したサイバーセキュリティ保護要件を提供するためにサイバーセキュリティ成熟度モデル認証(CMMC)を導入しました。CMMCは、DIB内の組織が自らの全体的なサイバーセキュリティ能力を向上させ、ビジネスケースを強化してブランドを保護し、さらに最も重要なこととして国の経済と安全を保護することを促進します。この計画は、技術的に受け入れ可能な最低価格を前提とした上で、全体的なサイバーセキュリティ要件を満たす必要があるという課題を政府機関全体とそのサプライチェーンに提示しています。

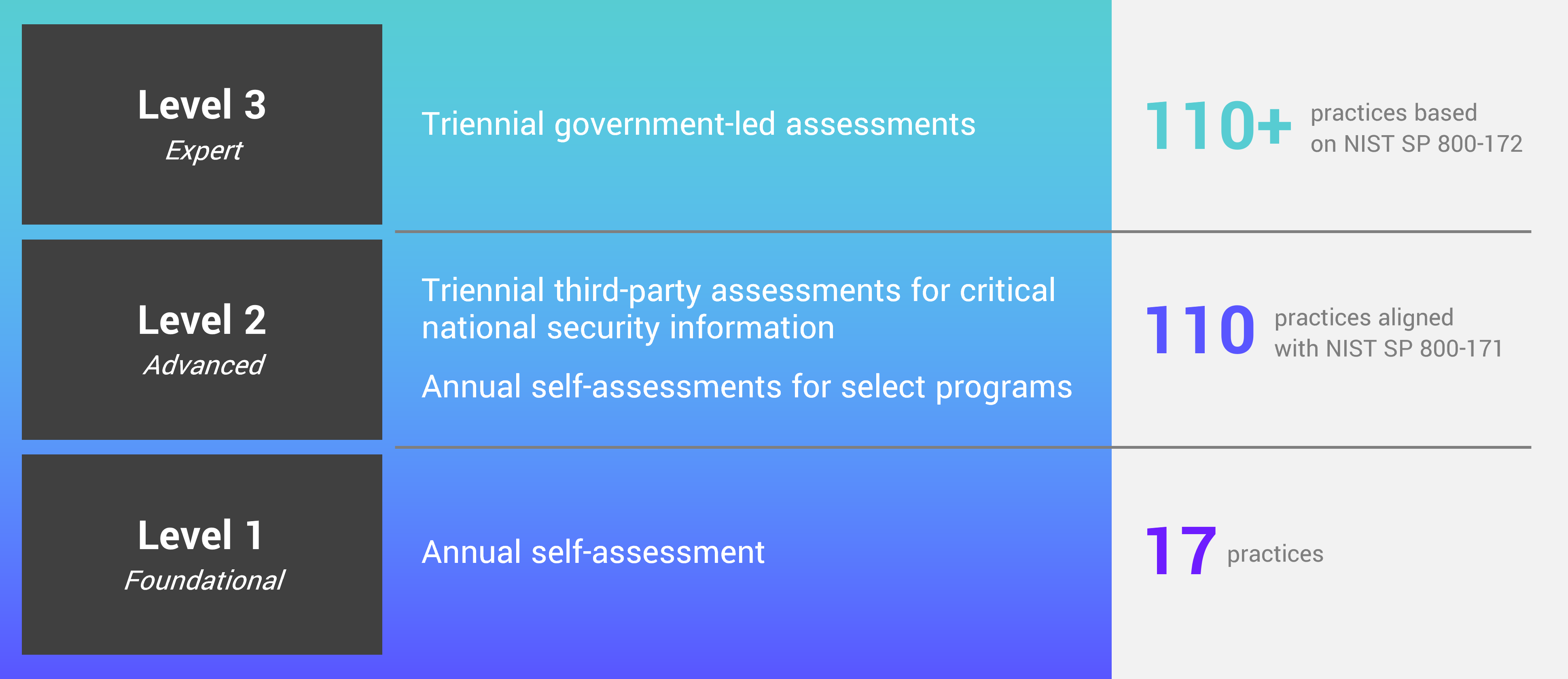

CMMCモデルは、NIST SP 800-171ガイドラインを基にした3つのレベルのサイバーセキュリティプラクティスを含みます。レベル1は基本的なサイバーハイジーン(IT衛生管理)を表し、連邦契約情報(FCI)の保護に焦点を当てます。レベル2は、管理された非機密情報(CUI)の保護に焦点を当て、これはNIST SP 800-171に含まれています。レベル3はNIST 800-172の要件に基づいて指定されたすべてのプラクティスを含みます。これは、脅威に対する積極的な検知と対応策を企業が講じることを目指していますが、レベル3の内容はまだ最終決定されていません。

国防連邦調達規則DFARS(Defense Federal Acquisition Regulation Supplement)は早ければ、2023/2024会計年度に国防省の調達に影響を与えるとされています。しかし、立法が完了する前に、すべてのDIB組織はNIST SP 800-171に準拠する義務が契約要件によってはすでに課されています。したがって、今日各DIB組織は、「現在サイバーセキュリティの脅威を十分かつ適切に管理しているか?」「自身とサプライチェーンにサイバーセキュリティ文化の変革をもたらすために、どのような課題を克服する必要があるか?」「非DIB関連産業も影響を受けるか?」と自問する必要があります。

DoDのガイドラインとNIST SP 800-171は、管理された非機密情報(CUI)を非機密情報の保護対象として説明し、CUIは非機密情報と機密情報を分類する物ではないと強調しています。あくまで「CUIとして扱う」場合の記述であって、「CUIに分類する」わけではありません。機密情報と非機密情報(CUI)では、前者の方が注目されます。ハリウッドのスパイ映画でさえよく登場するものなので、驚くべきことでもありません。

経験豊富なDoD契約業者にとって、企業内で管理された非機密情報を識別し保護することは、情報セキュリティ実践の日常茶飯事かもしれませんが、初めて国防省の契約を取得し、管理することになる企業にとってはそう簡単ではありません。これらの企業にとって重要なのは、CUIをどのように識別し保護するかということです。DoD契約業者が対応する提案依頼書(RFP:Request for Proposal)は保護すべき情報のカテゴリを文書の表紙に記載します。CUIを扱う際に組織が直面する明確な課題は、情報システムのセキュリティ欠陥や脆弱性が存在する可能性があり、保護された情報が漏洩する可能性があることです。また、CUIマークの有無に関わらず、ネットワークに入るすべてのCUIを識別する能力を持つ必要があります。具体例として、政府や元請けから受け取った製造部品の技術図面ファイルなどはCUIとして識別する必要があります。

エンドポイントDLPシステムでCUIの保護支援

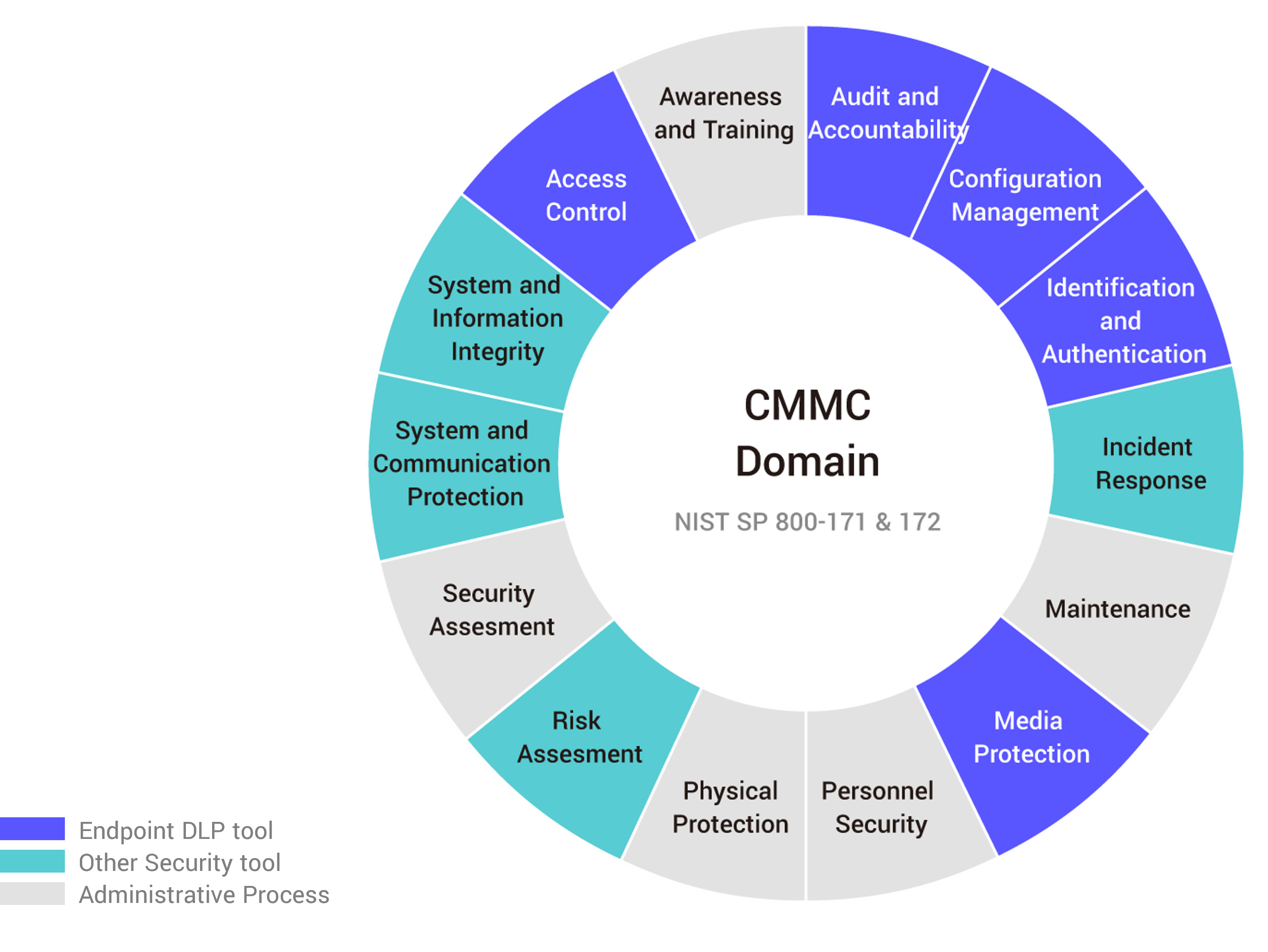

CMMC 2.0ではセキュリティプラクティスを14の領域に分け、その一部はセキュリティツールを利用して支援できます。一部は企業の管理プロセスに統合するかSIEM(Security Information and Event Management)など他のツールを使用する必要があります。エンドポイントDLPでは、以下の領域をサポートすることができます。

アクセス制御

エンドポイントDLPの強みは、アクセス制御と権限管理を強制して特定データへのアクセスを承認された個人に制限することです。エンドポイントファイルの暗号化と組み合わせることでCUIの機密性をさらに保証し、サプライチェーン全体のワークフローでの不正アクセスを防ぎ、ファイルにウォーターマークを付与して漏洩を防ぐことができます。

監査と説明責任

CUIのライフサイクル全体で、誰がCUIにアクセスまたは共有したのかを場所と時間も含めて理解することが作業の鍵となります。最終的にユーザーと管理者が保護されたCUIをサプライチェーンのワークフロー全体で追跡して監査・閲覧できるようにすべきです。また、承認されているユーザーによる操作かどうかにかかわらず、そのアクセスと活動は監視するべきです。組織は、個人がシステムにアクセスした操作を特定のユーザーに一意に追跡できるようにする責任があり、責任を確立するためにはアカウントの使用状況・リモートアクセス・無線接続・物理的アクセスなどを考慮した監査ログの詳細が必要です。ユーザーID・ソースアドレス・ターゲットアドレス・タイムスタンプなどを取得することで、責任の所在を証明できます。

構成管理

基本システム上のソフトウェアおよびハードウェアの構成基準・変更・アクセス活動・在庫記録・ソフトウェアのインストールと実行に関するものです。機能としては未許可プログラムの識別・例外許可以外の実行をデフォルトで拒否する(アプリケーションホワイトリスト)です。システムにインストール可能なソフトウェアをメンテナンス・制御して、許可/禁止ソフトウェアのポリシーを策定します。ポリシーの反映はプログラミング的な方法と自動化の方法が含まれるべきです。

認証と承認

ユーザー・プロセス・デバイスには、活動とシステム内のアクセスレベルを区別するための一意の識別子を割り当てます。エンティティを識別した後、エンティティの身元を認証/検証します。身元認証はパスワード・カードキー・暗号化デバイスなど様々な方法で行うことができます。これらの認証方法には、特定のパスワードポリシー・任意の暗号化デバイスの特定の試行回数・一時的なパスワードやアクセスのタイマー/有効期限ポリシーなど、要件と制限を設定できます。多重要素認証により、身元認証の有効性が向上します。

メディア保護

主な焦点は、USBメモリや外付けハードディスクなどの外部ストレージデバイスに関するものです。制御エリアでは、アクセスとコントロールを組織が保しています。これらのエリア外でメディア輸送中のセキュリティを確保するための措置を講じるべきです。これには不明なデバイスを防ぐために信頼デバイスの登録やファイルの暗号化の使用が含まれます。これは技術的または非技術的なコントロールを使用して実現できます。メディアへのアクセスの監視・記録・ファイル自体も含まれます。

CMMC規則は、特にサプライチェーンのセキュリティを考慮して設計されたため、CMMCコンプライアンスを達成することは、サプライチェーンのリスクを低減する良い方法です。これが多くの企業がCMMCの遵守を要求する理由であり、アメリカ国防省と直接の業務往来がない企業や国防産業でない企業でもCMMCの遵守を要求される理由です。CMMC 2.0の要件は2024年夏に発効する可能性があり、実際の実施に向けての時間的猶予がまだありますが、CMMCの複雑さを考えるとコンプライアンスの準備を始めるには今が適切な時期といえます。