PwC(PricewaterhouseCoopers)が2022年に発表した《Global Digital Trust Insights Survey》によると、過去3年間で世界の27%の企業が情報漏洩による財務的損失を経験しており、その損失額は100万~2000万ドル、あるいはそれ以上に達するケースもあります。このことから、情報漏洩の防止は近年、企業が無視できない重要な課題であるとわかります。

情報漏洩の経路は、主に「ネットワーク」と「周辺機器」の2つに分類されます。本記事では、周辺機器からの漏洩経路の防止に焦点を当てます。USBメモリ、メモリーカード(SD・TFカード)、スマートフォン、外付けハードディスク、プリンタ、USB無線LANアダプタ、Bluetooth機器、USBケーブルなどの周辺機器は、情報漏洩の原因となり得るものです。このため、企業はDLP(情報漏洩防止)ソフトウェアを導入し、利便性を保ちながら効果的な管理を行う必要があります。

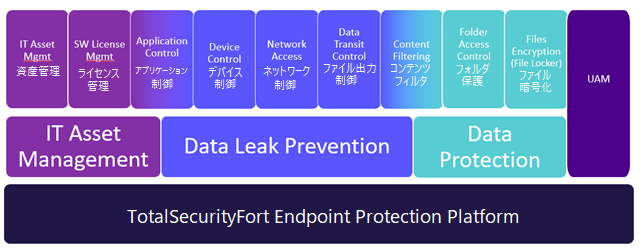

TotalSecurityFort(以下、TSF)柱としており、以下のモジュールを提供します。デバイス管理、ネットワーク制御、アプリケーション制御、ファイルアクセス制御、コンテンツフィルタリング、今回は特に「デバイス管理」に焦点を当てて解説します。

TotalSecurityFortエンドポイント保護制御範囲

PCに接続可能な周辺機器にはさまざまな種類があり、それぞれの用途や使用方法に応じた制御が求められます。TotalSecurityFortは多彩な制御ソリューションを提供し、以下6つのデバイスタイプに分けて制御を行います。

- 外部記憶デバイス

- プリンタ

- Bluetoothデバイス

- 無線LANアダプタ

- 入力デバイス

- その他のデバイス

以下に、それぞれのデバイスタイプに対するTSFの管理機能とログ機能を説明します。

- 外部記憶デバイス

このタイプのデバイスはエクスプローラーにディスクドライブやパスとして表示され、ファイルの転送が可能です。対象デバイスとしてはUSBメモリ、外付けハードディスク、CD/DVDドライブ、スマートフォンなどが含まれます。以下でそれぞれの制御方法を説明します。

USBメモリ、外付けハードディスク

- 制御機能

- 使用禁止:デバイスの使用を禁止

- 読み取り専用:デバイスからPCへのファイルコピーは可能、PCからデバイスへのコピーは不可

- 平文出力:ファイルを平文形式でデバイスにコピー

- 暗号化出力:デバイスにコピーする際にファイルを自動的に暗号化し、TSFクライアントがインストールされたPCに戻す際に自動復号 ※これはデータの安全性と利便性を両立させる最良の方法です。

- 承認申請後に出力:上司の承認後にファイルをデバイスへコピー可能

- ログ機能

- 出力ログ

- 出力ファイルのバックアップ

CD/DVDドライブ

- 制御機能

- 使用禁止

- 読み取り専用

- 平文書き込み

- 暗号化書き込み

- 承認申請後の書き込み

スマートフォン

- 制御機能

- 使用禁止

- 読み取り専用

- 平文書き込み

- プリンタ

ローカルプリンタ、ネットワークプリンタ、仮想プリンタを含みます。

- 制御機能

- 使用禁止

- プリンタのホワイトリスト設定

- 透かし(ウォーターマーク)追加

- 印刷枚数の制限

- ログ機能

- 印刷ログ

- 印刷内容のバックアップ

- Bluetoothデバイス

- 制御機能

- 使用禁止

- ファイル転送禁止

- 無線LANアダプタ

- 制御機能

- 使用禁止

- 無線アクセスポイントのホワイトリスト設定(ホワイトリスト以外のアクセスポイント接続を拒否)

- ログ機能

- アクセスポイントの接続ログまたは拒否ログ

- 入力デバイス

マウス、タブレット、ウェブカメラ、スキャナーなどを含みます。これらは情報漏洩リスクが低いデバイスです。

- 制御機能

- 使用禁止

- その他のデバイス

前述の一般的なデバイス以外にも、さまざまな種類の周辺機器があります、例えばUSBデータ転送ケーブル、スマートカードリーダー、Type-Cハブなど、既知および未知の新型デバイスにおけるTotalSecurityFortの制御方法を以下で説明します。

Windowsに接続しているデバイスで、下図のように同じデバイスタイプには同じクラスGUID(デバイス識別コード)が振り分けられます。

ネットワークインターフェースカードを制御する場合、該当デバイスのクラスGUIDを無効化するだけで、すべてのネットワークインターフェースカードが無効化されます。

クラスGUID以外にも、デバイスには条件を設定できる他の属性があります。例えば、会社がPID_XXXXおよびVID_YYYYを認可した外付けUSBネットワークインターフェースカードについては、情報セキュリティ上の懸念がないと判断される場合、それらのUSBネットワークインターフェースカードを許可し、それ以外の未登録のネットワークインターフェースカードを制限することが可能です。ただし、PID_XXXXおよびVID_YYYYの属性に基づく制御では、会社が提供したものか個人が持ち込んだデバイスかを判別することはできないので注意が必要です。

以上で周辺機器の制御に関するいくつかの方法を大まかに紹介しましたが、TotalSecurityFortによる周辺機器管理を導入することで、以下のような利点があります

- エンドポイントからの周辺機器による情報漏洩リスクを大幅に削減し、企業の重要な資産を保護

- 周辺機器の管理範囲が広く、ポリシー設定の柔軟性が高い

- 多様な制御方法により、さまざまなデバイスタイプに対応可能

- ISO 27001の外部記憶デバイス管理規定に適合

- サイバーセキュリティ法に基づいた外部記憶デバイス管理規定に対応

周辺機器管理は情報セキュリティポリシーの重要な要素であり、これを徹底することで企業全体のセキュリティレベルを向上させ、情報漏洩リスクを大幅に軽減することができます。