PCから外部デバイスにデータを持ち出すには、ドライバ・アプリケーション・ファイルシステムなどが協力する必要があります。異なる場所に制御を掛けても、同じようにブロックができます。データを持ち出すためのルートはたくさんあり、各種ルートをひと通り制御することで不測の事態を回避することができます。

デバイスの禁止だけでなく保護階層の追加も有用

Bluetoothファイル転送の例からもわかるように、異なる制御レイヤーを利用することで細かいコントロールと効率的な制御を両立させることができます。デバイス上では以下の方法で制御できます。

- ドライバフィルタリング

フィルタとして使用され、必要のない通信接続を制御します。 - アプリケーションアクセス

一部のデバイスでは接続ポートや物理回線(LL3・USB2USBなど)を利用して、ある種の通信プロトコルを組み合わせることでP2P接続を実現しています。しかし、ファイル転送を実現するにはアプリケーションが必要になります。例えば、pcAnywhereのような遠隔操作アプリケーションやiPodなどのデバイスへのファイル同期プログラムなどがあります。 - ファイルシステムアクセス制御

外部デバイスへのファイルの書き込みには、ファイルシステム・ファイルマネージャー(アプリケーション)・アクセス権限(読み取りまたは書き込み)の設定が必要です。途中のどの段階でも書き込みをブロックすることができます。ストレージデバイスを使用する場合、ストレージデバイスへの接続を許可してファイルシステムのマウントを許可し、最後にアクセス権限を許可する必要があります。アクセス権限は、ポリシー・ユーザ・PC・時間帯などの条件に応じて個別に制限することができます。

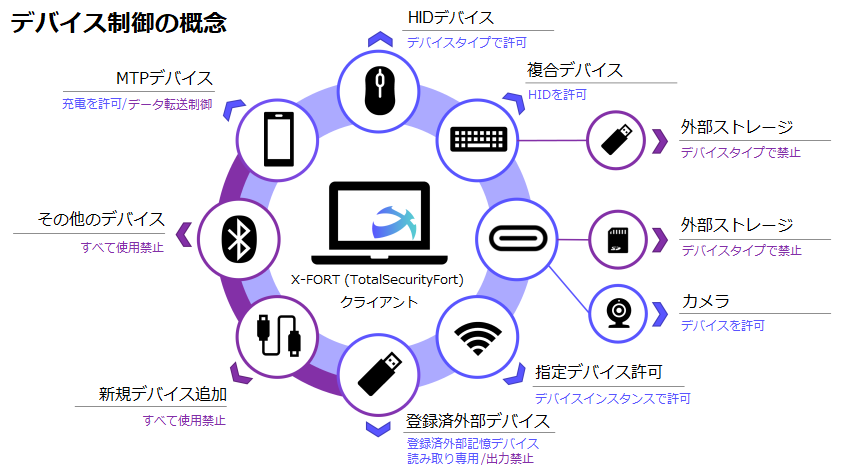

デバイスの種類や目的によって異なる制御ポリシー

デバイスの種類や業務目的によって制御ポリシーが異なります。主に2つのタイプに分けられます

- デバイスのゼロトラストポリシーまたは許可デバイスを限定して、指定デバイス以外をすべて禁止します。

アプリケーションホワイトリストと同じ仕組みで、PCの初期状態に存在するデバイスをスナップショットで管理して、それ以外の追加デバイスは設定で許可する前に使用できないようにします。キーボード・マウス・OSの必要デバイス・制御システムなど、必要なデバイスを自動で除外する必要があります。 - デバイスのブラックリスト方式やデフォルトでデバイスの使用を許可して、リストで指定されたデバイスの個別の使用を阻止します。グローバルなブラックリストを使用することで、すべてのPCから特定のデバイスタイプまたは特定のデバイスをブロックすることができます。この方法の特徴は、管理部門が制御すべきデバイスの種類を事前に知っている必要があることです。または既知の悪意あるデバイスをリストアップする必要があります。

現在2つの方法を混合するのが主流であり、信頼されたハードウェアと周辺機器リストを使用して、認証されていないデバイスをユーザやマルウェアに使用させないようにします。ただし、異なるデバイスタイプに対しては異なる管理内容を与えるべきです。例えばCOM/シリアルポートは使用禁止、イメージングデバイスやMTPデバイスは読み取り専用などです。以下の表は、デバイス管理を初期化する際の各種デバイスの推奨権限を示しています。

|

デバイスポート制御 |

アクセス制御 |

漏洩ルート |

||

|

デバイスクラス |

制御推奨 |

記錄 |

バックアップ |

|

|

COM/シリアルポート |

禁止 |

無効 |

無効 |

Y |

|

CD/DVDドライブ |

禁止 |

- |

- |

Y |

|

フロッピーディスク |

禁止 |

- |

- |

Y |

|

キーボード/マウス |

許可 |

無効 |

無効 |

Y* |

|

LPT/パラレルポート |

禁止 |

- |

- |

Y |

|

ネットワークカード |

禁止 |

無効 |

無効 |

Y |

|

MTP |

禁止 |

- |

- |

Y |

|

PS/2ポート |

禁止 |

無効 |

無効 |

Y* |

|

リムーバブルディスク |

禁止 |

- |

- |

Y |

|

無線ネットワークカード |

許可 |

無効 |

無効 |

Y |

* キーボード/マウス、PS/2ポートは入力デバイスではあるが、専用デバイスを使用すると接続後にキー入力内容を盗聴して保存することができる

その他のタイプでは、ネットワーク・ストレージデバイス・P2P接続ポートなどは漏洩ルートとしても利用できます。さらに、最近人気のあるドングルレシーバーはUSBサイズで、USBマウスやその他の入力デバイスをエミュレートできます。システムから信頼されたデバイスと判断される場合、スクリプトを使用してPowerShellを実行し、事前に保存されたコマンドを入力することでそのPCをコントロールできてしまいます。このような状況では多層的な制御の利点が際立ちます。いくら信頼デバイスと認識されても、ファイルアクセスへの制御を突破できません。

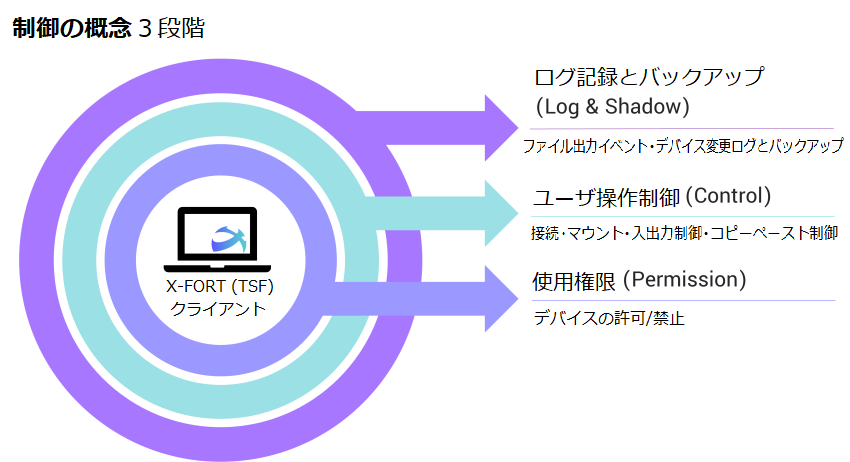

監査証跡と証拠の保持

デバイスの使用が必要な場合のみ承認形式で権限を付与するなど、アクセスを制限します。また、悪意あるプログラムを防止、ユーザの活動を監視・記録したり対象ファイルの証拠を残すことは、事件調査においても非常に重要です。完璧なデバイス管理の仕組みには、エンドポイント上のデバイスの接続・変更・読み書き動作・通信・コピー&ペーストなどのアクティビティのログ記録が必要です。

広い定義であるデバイス管理には、OS自身が定義するソフトウェアデバイスや仮想デバイスなども含まれます。エンドポイント保護システムでデバイスの使用を制限する際、通常のシステムデバイス動作には影響せず、OSのアップデートを干渉しないようにする必要があります。ゼロトラストの観点からは、アプリケーションコントロールとデバイス管理がエンドポイント上で最も効果的な外部流出と破壊を防ぐ手段です。これもまたエンドポイントセキュリティのソリューションにおいて、アプリケーション制御とデバイス管理がしばしば同時に実施される理由です。