まずエンドポイントセキュリティにおいて、混乱を避けるために、接続されたデバイスを制御することを本文では「デバイス制御 (Device Control)」と呼びます。なぜデバイスを能動的に管理する必要があるのでしょうか?過去2年間で在宅勤務者が爆発的に増加していることが分かりました。この傾向は2021年以降も続くでしょう。そして最大の懸念は、ネットワークによる攻撃の増加です。コロナ前に比べて400%増加しています。在宅勤務では管理されたオフィス環境に比べて接続や接続デバイスの管理がより困難であり、実際のセキュリティ保護がより難しくなります。

デバイス制御もゼロトラストの一部

デバイス制御では、ユーザがエンドポイントに接続するデバイスへのアクセスを制限して、企業のデータや知的財産などの機密情報漏洩を最小限に抑えることができます。また、ネットワークリソースの乱用や不正利用を防止するのにも役立ちます。認可されていないユーザによるデバイスアクセスをブロックすることも生産性の向上に繋がります。ネットワーク内の危険デバイス使用による悪意あるプログラムの進入リスクや損害も防ぐことができます。ゼロトラストの枠組みに合わせて、デバイス管理で許可されていない接続デバイスは最初から禁止します。

禁止だけでは柔軟な業務運用のニーズに応えられない

市場には多くの製品がありますが、PCセキュリティソリューションにおいてデバイス管理に重点を置いたものは多くありません。大部分は単純な無効化(disable)やアクセス権限管理しかありません。過去にはデバイスを手動で無効化したり、テープやフィルムで端子を塞いたりするのも業界内では実際に行われてきました。しかし、2019年のパンデミックでこれらの問題点が浮上しました。

まず、多くの業務運用で外部デバイスが必要不可欠になり、使用を禁止するだけでは対応できません。さらに在宅勤務やテレワーク向けのPCやセキュリティ管理ソリューションが限られていることです。

デバイス管理の課題

近年流行りだしたマイクロデバイス攻撃方法は、PnP属性報告の仕組みを利用することでOSをバイパスしたり混乱させたりできます。デバイス接続によるPnPイベントの流れ的に、デバイスはまず自身のデバイスタイプ・クラスGUID・ハードウェアIDなどの属性をOSに報告し、アクセス権限を宣言するためレジストリキーを作成します。OS側は将来的にこのデバイスを使用するために対応するドライバライブラリを準備します。例えば、WindowsがカメラをWPD(Windows Portable Device)クラスに登録した場合、リムーバブルストレージデバイスのルールに従って、読み書きのアクセス権限が付与されます。簡単に言うと、デバイスを識別するだけでは対応するアクセス権限を効果的に判断するには不十分であり、潜在的な悪意のあるデバイスを誤って取り違える可能性があります。これらの問題に加えて、セキュリティ管理者は次のような課題にも直面しています。

- 業務運用に影響を与えたり操作が不便になったりなど、固定化したルールでユーザの利便性を損なわない

- 無差別な制御ではなく外部漏洩を引き起こす可能性のあるデバイスを区別する

- USBだけでなくSATAなど他のインターフェースや内蔵ポートであっても未承認の場合は依然として非信頼デバイスとみなすべき

- 情報漏洩を防ぐ効果的な手段が必要で、エンドポイント保護ソリューション自体を回避されたり解除されたりしてはいけない

- 周辺機器が必要な場合、さらなる監査と管理を用意する

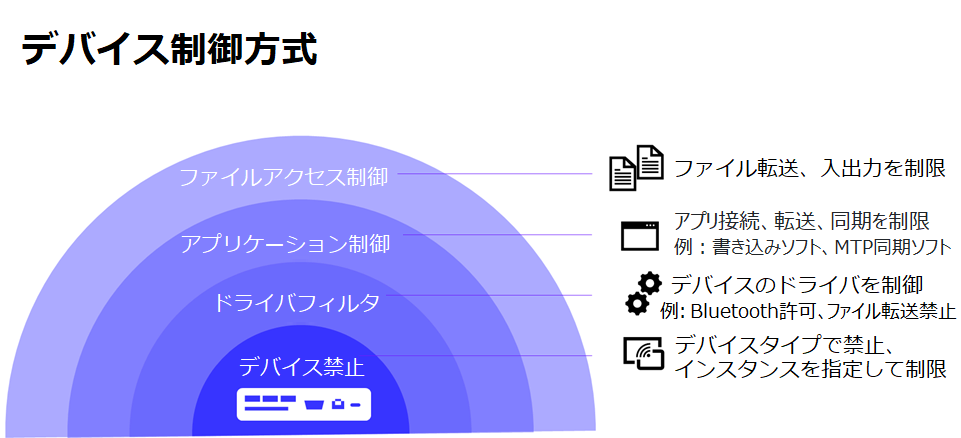

多層的な管理

デバイス接続管理の制限や保護が全面的でない可能性があることに加えて業務運用の柔軟性も考慮する必要があるため、一般的なアプローチとよりも多層的な管理が適していると言われています。ファイルや情報が外部デバイスにコピーされる場合、接続されたデバイス以外にファイルシステム・ファイルマネージャ・アプリケーション・オペレーティングシステムなどのプロセスが関与します。デバイス管理について上司や同僚から以下のような要求が出てくるかもしれません。

- キーボードやマウスに影響を与えずにUSBデバイスを制限する

- USBデバイスを制御するが、USB充電を許可する

- ストレージデバイスのタイプを指定して禁止する

- 組み込みのネットワークカードやカメラを許可するが、外部デバイスを許可しない

- BluetoothパーソナルエリアネットワークやBluetoothファイル転送を制御するが、Bluetoothマウスには影響を与えない

デイバス制御方法

一般デバイス制御でさまざまなデバイスタイプの使用権限を制限することができます。使用権限の管理により、指定されたUSBデバイスまたはデバイスカテゴリを制限することができます。制限可能なデバイスには以下が含まれます。

• Android・BlackBerry・Apple iOSデバイス・スマートフォンおよびその他のモバイルデバイス

• USBデバイス 例:ディスクドライブ・ストレージデバイス・キーボードおよびマウス

• プリンタとスキャナ

• PCMCIAデバイス

• シリアルポート・パラレルポート・赤外線およびFireWire 1394ポート

• 取り外し可能なメディア・ディスクおよびCD/DVDドライブ

• Bluetoothパーソナルエリアネットワーク(PAN)

• 無線802.11xネットワーク

• USBネットワークカード・モデム

多くのベンダーはこれらをカテゴリーに分類し、管理者が簡単に設定できるようにします。これらは基本的なものですが、以下のデバイのように単なる接続デバイスではなく異なる操作ドライバやアプリケーションが含まれていることもあります。

• Peer 2 Peer Link、LL3などのP2P接続デバイス

• Bluetoothファイル転送

• 他の属性フィールドを参照してデバイスカテゴリを自分で定義するデバイス

Bluetoothデバイスを例に説明すると、Bluetoothデバイスだけを禁止するとBluetoothマウスが使用できなくなってしまいます。システム全体の動作メカニズムを詳細に分析すると、Bluetoothファイル転送は一部のドライバから構成されていて、Bluetoothマウスは別のドライバセットから構成されていることがわかります。したがって、ファイル転送ドライバだけを特定してブロックすれば前述のような要望に対応できます。