内部脅威の範囲は、一般的な認識と異なり組織が想像するような直接的なものとは限りません。現在の従業員や管理職に加えて、特定のシステムにアクセスできる元従業員、第三者のコンサルタントやビジネスパートナーも内部の脅威となる可能性があります。業界の研究によると、従業員の約20%が組織内のすべての機密情報にアクセスできることが分かっています。つまり、組織のネットワークリソースやITシステムの動作方法を知っている人なら誰でも内部の脅威になり得るということです。内部の悪意ある従業員による情報盗難を防止することは非常に困難ですが、重要業務データや機密情報が漏洩する可能性のある行為を検出し、内部従業員による漏洩リスクを軽減する方法はいくつかあります。

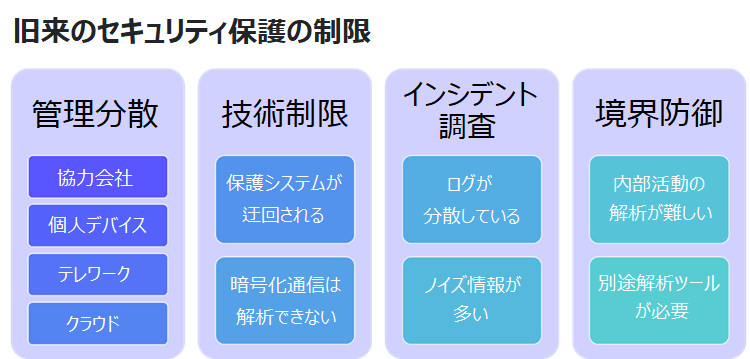

ほとんどのネットワークセキュリティ専門家は、ネットワーク攻撃に対処する際のセキュリティ侵害指標(Indicator of Compromise:IoC)関連の訓練を受けているでしょう。しかし、この方法は事後的な検証に分類され、ユーザの行動検出に関してはあまり効果的ではありません。さらに、在宅勤務に移行した場合は従来の明確な保護境界が消失するので、セキュリティ保護はより困難になります。過去にはエンドポイントセキュリティ・SIEM・EDR・IDP・UTM・ファイアウォールなど、外部侵入および攻撃に対する情報セキュリティ防御システムが設計されは成功してきました。しかし、内部の脅威活動を発見するためにこれらを導入する場合、多くの制約条件が発生します。

一般的に攻撃の解析にも侵入脅威基準を使用して、各攻撃段階の手法を解析し、侵入の形跡を発見しますが、これらのシステムはあくまで機器の活動を観察しているのであって、前述のユーザ行為ではありません。

内部従業員は外部攻撃者とは本質的に異なる特性

- 彼らは合法的なユーザである

- 内部情報システムやネットワーク環境に精通している

- 正規のアクセス権限を所有している

- 作業時は常に重要な情報に接触している

- 使用している機器が既存の保護範囲外にある可能性

以上の特性により、機器の活動監査だけでは内部の脅威活動を区別することはできません。一部の製品は行動基準分析を備えています。これは固定の役割を持つサーバに対しては効果的に異常行動を解析できますが、残念ながら人間の行動はそのように単純ではありません。

また、組織内の業務活動によって生成されるトラフィックのうち、65%はローカルトラフィック(Local traffic)です。つまり、多くの行動はそもそも境界の機器を経由しません。

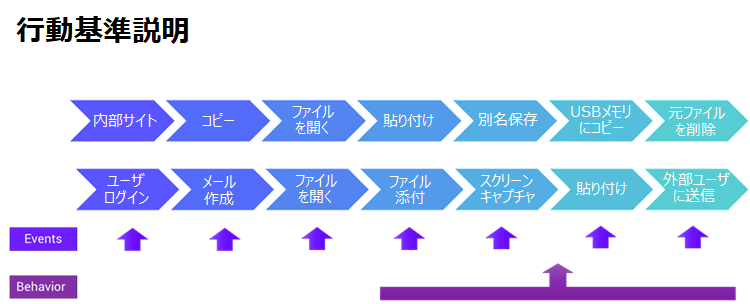

イベントと行為の違い

情報セキュリティシステムにおいて、すべてのイベントは個別に触発され、システムで発生したことは詳細にログとして記録されますが、このログだけでは意味のあるユーザ行動として説明できませんが、前後の文脈を含めて初めて行動の意味が示されます。行動基準として、添付ファイル・スクリーンショット・外部受信者などの関連イベントと組み合わせて明確なユーザ行動として確認できます。

以下は、いくつかの行動説明の例です。

- ユーザがPCのネットワークをスマホの共有ホットスポットに接続

- ユーザがコードをGit Hubや未知のクラウドストレージにアップロード

- ユーザが内部サイトの情報を外部記憶デバイスにダウンロード

行動基準を利用して関連する検知ルール(振る舞いのベースライン)を策定することで、追跡する必要のあるイベントや誤報を大幅に減らすことができます。動的ルールを作成して、エンドポイントユーザの操作行動や活動履歴、コンテキスト情報に基づいた行動の可否を判断できます。

例えば、会議で主催がプレゼン資料を求めた場合、旧来の制御ポリシーだとUSBストレージデバイスに保存して渡すことはできません。しかし動的なルールであれば、前後を判断してUSBデバイスに保存して渡しても制御を受けません。組織のビジネスシナリオに適したセキュリティ制御を提供できます。

ほとんどのセキュリティソリューションは、デバイスのイベントに重点を置いており、人的行動を中心に置いていません。企業のセキュリティ構築がどれだけ完璧であっても、人間の行動は最も予測が難しく、最も独立した変数です。従業員は仕事を効果的かつ安全に完了する必要があり、旧来のセキュリティ対策はどうしても生産性に影響します。企業にとって、安全性と生産性が両立する新たなセキュリティ対策の模索は今後ますます重要な課題になるでしょう。